Zmień zasady przekazywania IP:

$ sudo nano /etc/sysctl.conf

Znajdź sekcję "net.ipv4.ip_forward" i usuń "#" w celu odkomentowania instrukcji

Zmień reguły firewall w celu poprawnego kierowania połączeń klienta.

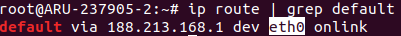

$ ip route | grep default

Zapamiętaj nazwę po "dev" ("eth0" w przykładzie poniżej)

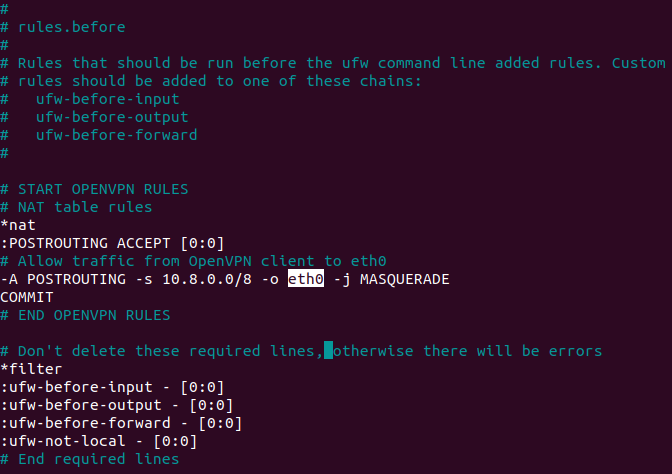

$ sudo nano /etc/ufw/before.rules

Dodaj komendy jak na obrazku poniżej, zmieniając "eth0" na nazwę swojego interfejsu sieciowego.

Zapisz i wyjdź.

$ sudo nano /etc/default/ufw

Zmień wartość parametru "DEFAULT_FORWARD_POLICY" na "ACCEPT"

Dodaj port 1194 dla ruchu UDP i port 22 dla ruchu SSH:

$ sudo ufw allow 1194/udp $ sudo ufw allow OpenSSH

Zrestartuj firewall:

$ sudo ufw disable

$ sudo ufw enable

Uruchom usługę OpenVPN:

$ sudo systemctl start openvpn

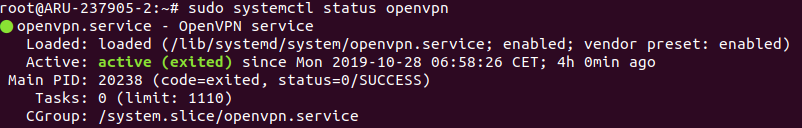

Sprawdź status usługi. Jeśli proces został zakończony powodzeniem, wyświetlona zostanie informacja jak poniżej.

$ sudo systemctl status openvpn

Ustaw uruchomienie usługi przy włączeniu serwera:

$ sudo systemctl enable openvpn

Stwórz podstawową konfigurację dla Klientów:

$ sudo mkdir -p ~/client-configs/files

$ sudo cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf ~/client-configs/base.conf

$ sudo nano ~/client-configs/base.conf

Znajdź sekcję "remote" i upewnij się, że przedstawia wartość "remote IP_Server 1194"

- IP_Server: Wprowadź adres IP Serwera

- 1194: wcześniej wybrany port

Znajdź sekcję "proto" i upewnij się, że serwer jest ustawiony na UDP (linia TCP powinna być zakomentowana przez ";").

Znajdź sekcje "user" oraz "group" i usuń ";", aby je odkomentować.

Znajdź sekcje "ca.crt" - "client.crt" - "client.key" - "ta.key" i zakomentuj je dodając "#" na początku każdej linii.

Znajdź sekcję "cipher" i dodaj linię "auth SHA256" pod "cipher AES-256-CBC".

Dodaj linię "key-direction 1" w dowolnym miejscu

Dodaj poniższe, zakomentowane linie w dowolnym miejscu. Jeśli klientem jest maszyna Linux, odkomentuj je.

# script-security 2

# up /etc/openvpn/update-resolv-conf

# down /etc/openvpn/update-resolv-conf

Zapisz i wyjdź.