W drugiej części konfiguracji serwera Cloud z systemem operacyjnym Linux będziemy uruchamiać serwery w dwóch Data Center w ten sposób by mogły się komunikować ze sobą za pośrednictwem tunelu OpenVPN.

Wstępna konfiguracja (połączenie karty sieciowej z serwerem Cloud poprzez wirtualny switch w pFsense router'a/firewall'a, ) opisana jest w

pierwszej części.

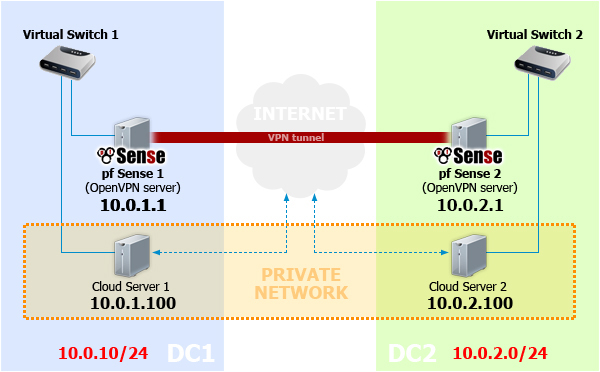

By powiązać "Cloud server 1" z "Cloud server 2" konieczne jest nawiązanie połączenia w pierwszej kolejności "Cloud server 1" z "pfsense 1" poprzez prywatny adres IP (dla artykułu użyjemy przykładowego adresu 10.0.1.100). Oba serwery nadal mogą posiadać swoje publiczne adresy IP niezbędne do połączenia bezpośrednio z Internetem. Ruch pomiędzy serwerami odbywać się będzie poprzez prywatny tunel OpenVPN utworzony pomiędzy "pfsense 1" i "pfsense 2".

By uniknąć problemów z błędnie wprowadzoną konfiguracją usług, która mogłaby skutkować zablokowaniem serwera Cloud wprowadzane zmiany działają tylko CHWILOWO. Restart serwera spowoduje przywrócenie wcześniejszej konfiguracji.

W celu wprowadzenia stałej konfiguracji należy skorzystać z odpowiednich artykułów dotyczących konkretnej dystrybucji Linux'a zainstalowanej na serwerze.

Schemat tworzonej sieci:

- 1 - Konfiguracja "server1"

- 1.1 Należy zalogować się do serwera Cloud poprzez SSH na użytkownika "root"

- 1.2 by przypisać prywatny adres IP trzeba wpisać następujące polecenie:

ifconfig eth1 10.0.1.100/24

- 1.3 typ routingu konfigurujemy następującym poleceniem:

ip route add 10.0.2.0/24 via 10.0.1.1

- 1.4 by umożliwić ruch sieciowy poprzez Network Adapter'a podłączonego do routera z pfSense / firewall'a użyjemy następującej komendy:

iptables -I INPUT -i eth1 -j ACCEPT

- 2 - Konfiguracja "server2"

- 2.1 Należy zalogować się do serwera Cloud poprzez SSH na użytkownika "root"

- 2.2 by przypisać prywatny adres IP trzeba wpisać następujące polecenie:

ifconfig eth1 10.0.2.100/24

- 2.3 typ routingu konfigurujemy następującym poleceniem:

ip route add 10.0.1.0/24 via 10.0.2.1

- 2.4 by umożliwić ruch sieciowy poprzez Network Adapter'a podłączonego do routera z pfSense / firewall'a użyjemy następującej komendy:

iptables -I INPUT -i eth1 -j ACCEPT

- Po sprawdzeniu prawidłowego działania można przystąpić do trwałej konfiguracji sieci (dostępnej również po restarcie). W tym celu należy postępować zgodnie z instrukcjami podanymi w konfiguracji wirtualnego switch'a oraz prywatnej sieci.

- 3 - Sprawdzanie połączenia

- 3.1 by sprawdzić połączenie z "server1" należy

- 3.1.1 wpisać następujące polecenie:

ping 10.0.2.1

- 3.1.2 sprawdzić czy uzyskamy odpowiedź od "pfsense2"

- 3.1.3 należy wpisać komendę:

ping 10.0.2.100

- 3.1.4 upewnij się, że jest odpowiedź od "server2"

- 3.2 w serwerze "server2" trzeba

- 3.2.1 wpisać następujące polecenie:

ping 10.0.1.1

- 3.2.2 sprawdzić czy uzyskamy odpowiedź od "pfsense1"

- 3.2.3 wpisać komendę:

ping 10.0.1.100

- 3.2.4 upewnij się, że jest odpowiedź z serwera "server1"

W ten sposób sprawdziliśmy czy zostało nawiązane połączenie pomiędzy "Cloud server1" a "Cloud server2". Oba serwery mogą się taraz komunikować za pomocą prywatnych adresów IP 10.0.1.100 oraz 10.0.2.100. Wszystkie usługi (np. web, bazy danych, udostępnianie plików itp. ) uruchomione na serwerze "Cloud server1" będą dostępne również na serwerze "Cloud server2" i vice versa. Do sieci można oczywiście w prosty sposób podłączyć większą ilość serwerów Cloud (np. server3, server4 itd.) zmieniając następująco powyższe kroki:

- zastępując adres 10.0.1.100 kolejnymi według schamatu: 10.0.1.101, 10.0.1.102, 10.0.1.103 itd. dla serwerów w pierwszym Datacenter

- dla drugiego datacenter zastępujemy IP 10.0.2.100 na: 10.0.2.101, 10.0.2.102 itd. odpowiednio dla kolejnych serwerów